Geschützt: IT-Grundlagen

Betrug mit Online-Trading

Bericht von heise.de vom 03.05.2022

Textauszug

Betrug mit Online-Trading: Über 1100 Anleger um fast 42 Millionen Euro geprellt

Vor dem Landgericht Saarbrücken hat einer der laut Staatsanwaltschaft bundesweit größten Online-Betrugsprozesse gegen eine Bande Internetbetrüger begonnen.

Programme Übersicht

Programme werden auch Anwendungen, engl. applications, abgekürzt Apps genannt.

Man kann sie bei PCs „von unten nach oben“ gruppieren:

- Mainboard-Firmware Artikel lesen

BIOS/UEFI, TPM, SecureBoot - Betriebssystem Artikel lesen

Windows, MacOS, Linux, ChromeOS - Hardware-Treiber Artikel lesen

Datenträger-Partionierung, besondere Hardware - System-Programme

Systemeinstellungen Artikel lesen, Taskmanager Artikel lesen,

Dateimanager Artikel lesen, Datensicherung Artikel lesen,

Festplattenreinigung Artikel lesen, Löschprogramme Artikel lesen,

Datenschutz Artikel lesen, AntiVir Artikel lesen - Büro-Programme

Taschenrechner, Texteditor

Office für Text, Tabellenkalkulation, Präsentation, Zeichnung, Datenbank

Media-Player für pdf, epub, Grafik, Foto, Audio, Video

Media-Editor für pdf, epub, Grafik, Foto, Audio, Video - Internet-Programme

Internet-Browser und Suchmaschinen, E-Mail, Messenger, Cloud-Speicher, Cloud-Office, Fernwartung, Videokonferenz, Übersetzer, Spiele, Fitnessmonitoring, Smart-Home, Sprachassistenz

Bordmittel oder Fremdprogramme

Kostenlose Programme

Schadprogramme

Programme BIOS/UEFI TPM SecureBoot

BIOS/UEFI

ist die Firmware (Grundprogramm) für die Hauptplatine in PCs, auf der sich die Grundbausteine und Anschlüsse befinden.

Ab 1981 BIOS = Basic Input Output System

Ab 2006 UEFI = Unified Extensible Firmware Interface

Diese Firmware ist in einem ROM (nicht-änderbarer Speicherbaustein) programmiert und speichert die Einstellungen in einem EEPROM (änderbarer nicht-flüchtiger Speicherbaustein). Sie hat die Aufgaben:

- Power On Self Test (Prüfung der grundlegenden Komponenten beim Einschalten)

- Initialisierung der Hardware, insbesondere Tastatur und Bildschirm

- Startbildschirm anzeigen mit Konfigurationsmöglichkeiten

Feststellen, von welchen Datenträger der Bootvorgang startet - Laden des Bootsektors des eingestellten Datenträgers für den Bootloader

| Eigenschaft | BIOS | UEFI |

| Partitionsstil | MBR | GPT (ggf. MBR) |

| Start über Netzwerk | Über PXE-Treiber der Netzwerkkarte | Netzwerkfähig |

| Sicherheit | – | Prüfsummencheck TPM SecureBoot |

| Windows | bis Win10 möglich | ab Win8 möglich ab Win11 erforderlich |

PRO: Notwendig für den Computer.

CON: Nur wenige Hersteller, alle in USA.

TPM Trusted Program Module

Das Trusted Platform Module ist ein Baustein auf dem Mainboard, der einen Computer um Sicherheitsfunktionen erweitert. In ihm können Sicherheitsschlüssel gespeichert werden. Windows 11 erfordert TPM 2.0.

PRO: Schutz gegen Manipulation, Verschlüsselung von Datenträgern und E-Mails möglich. Softwareimplementierung flexibel.

CON: Nutzung nach Herstellervorgaben, Identifizierung des PCs.

SecureBoot

Secure Boot (Sicheres Starten) ist ein UEFI-Bestandteil und soll sicherstellen, dass der Bootloader (Startprogramm für das Betriebssystem) mit einem Sicherheitsschlüssel signiert ist. Windows 11 erfordert SecureBoot.

PRO: Schutz gegen Rootkits (Schadprogramm vor dem Betriebssystem). Nur signierte Software kann starten.

CON: Platform-Key nicht unter Kundenkontrolle. Hardware- und Software-Signierung erforderlich (behindert alternative Betriebssysteme).

FAZIT

Sicherheitsgewinn = Kontrollverlust. Über TPM und SecureBoot können vom Hersteller (oder Einflussnehmer) Eigenschaften in den Computer eingebaut werden, die der Benutzer weder kontrollieren noch einstellen, bestenfalls teilweise abschalten, kann.

Ein Artikel für Fachleute und Interessierte:

https://www4.cs.fau.de/Lehre/WS10/V_SYSSEC/Skript/D5-A6.pdf

Google und kein Ende

Neben der bekannten Suchmaschine bietet Google derzeit 72 weitere digitale Dienste (Stand 24.03.22) siehe https://about.google/intl/ALL_de/products/.

Pro Den Benutzenden wird jede digitale Dienstleistung möglichst bequem und weitgehend (Geld-) kostenlos angeboten.

Kontra Die Benutzenden geben ihre Daten, Bilder, Interessen und Verhalten auf breitester Basis preis.

Google verbirgt nicht, wie die Daten genutzt werden, aber wer liest schon gerne:

- Google Nutzungsbedingungen https://policies.google.com/terms?hl=de

als pdf herunterladen (22 Seiten) per 24.03.22 - Google Datenschutzerklärung https://policies.google.com/privacy?hl=de

als pdf herunterladen (34 Seiten) per 24.03.22 - Google Technologien https://policies.google.com/technologies?hl=de

Wie Google unseren KIndern hilft!?: https://about.google/intl/ALL_de/products/

Internet Suchmaschinen

Was leisten Suchmaschinen?

Zu einem eingegebenen Begriff zeigen Suchmaschinen die passenden Webseiten mit Link und Kurzfassung. Achtung: Das Ranking, welche Webseite weit vorne und welche später angezeigt wird (und von den Benutzenden gar nicht mehr wahrgenommen werden), ist ein Geheimnis der Suchmaschinen und kann die Meinungsbildung der Benutzer beeinflussen.

Das Verwenden von Suchmaschinen ist für die Benutzenden kostenlos.

Geld verdienen Suchmaschinen mit:

- Werbeanzeigen an den oberen Stellen der Suchergebnisse (Ranking).

- Gebühren für Suchbegriffe (Adwords).

- Tracking (Verfolgung, Speicherung und Verknüpfung) von Benutzer-Personaldaten und Benutzer-Verhalten mit Profilbildung und Profilvermarktung.

- Personalisierter Werbung.

Die großen Suchmaschinen bspw. Google, Bing haben eigene Web-Crawler mit Index (Verzeichnis) -Erstellung. Viele Suchmaschinen durchsuchen die großen Suchmaschinen und bilden eigene Listen mit Suchergebnissen.

Markführer in Europa ist Google mit etwa 85% Marktanteil. Mit 0-5% folgen Bing (Microsoft), Yahoo und DuckDuckGo. Vorsicht bei Yandex: Das Unternehmen ist in den Niederlanden registriert, steht aber unter russischer Führung.

Welche Suchmaschine soll ich verwenden?

- Ist für mich Datenschutz wichtig?

Wenn ja: Europäische Betreiber verwenden. - Ist für mich wichtig, dass kein Tracking stattfindet?

Wenn ja: Anonymisierende Suchmaschinen verwenden. - Welcher Datenfilterung will ich vertrauen?

Vorsicht bei russischen Suchmaschinen bspw. Yandex oder chinesischen Suchmaschinen bspw. Baidu. Kann man amerikanischen Suchmaschinen trauen? Leider gibt es kaum andere.

Eine Liste mit Internet-Suchmaschinen und deren Eigenschaften: Hier herunterladen.

Wie ändere ich meine Suchmaschine?

Viele Browser haben eine voreingestellte Suchmaschine bspw. (Microsoft) Edge hat Bing, (Google) Chrome hat Google, (Mozilla) Firefox hat Google. Wenn man eine andere Suchmaschine haben will, muss man in den Browser-Einstellungen die Startseite ändern und ggf. ein Addon für die Suchmaschine installieren.

Datensammler abwehren

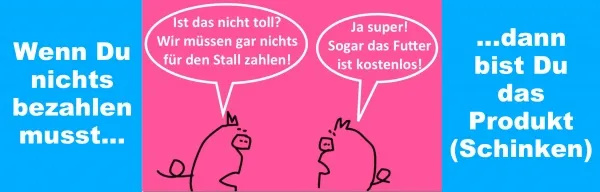

„Wenn du für das Produkt nichts bezahlst, bist du das Produkt.“

Beispiel: Suchmaschine Google.

- Der Verkäufer ist Google. Der Kunde ist eine Werbefirma.

- Das Produkt sind deine persönlichen Daten und deine Aufmerksamkeit.

Quelle: https://schleeh.de/2013/05/02/wenn-du-nichts-bezahlen-musst-bist-du-das-produkt/

Deine Daten werden gesammelt – oft mit deiner Zustimmung (wer liest schon AGB und Datenschutzerklärungen) – analysiert, zusammengeführt und verwertet.

Ein paar Stichworte: Big Data, Bilderkennung, Künstliche Intelligenz, Digitale Sprachassistenz, Soziale Netzwerke, Smart-Phone, Smart-Ferseher, Smart-Home, Smart-Fitness, Smart-Spielzeug.

Dann haben die halt meine Daten. NA UND?

Lies dazu mal das gleichnamige Buch und einige Auszüge davon unter https://www.zotzmann-koch.com/book/na-und/.

Meine Daten sind nicht von Interesse. DOCH!

Der Umsatz von Google im Jahr 2021 war 256 Milliarden Euro. Vereinfachte Rechnung: Wenn es weltweit 2,5 Milliarden Google-Nutzende gäbe, sind das 100 Euro pro Person.

Und du gibst deine Daten nicht nur Google, sondern auch vielen anderen.

Da kann ich sowieso nichts machen. DOCH!

Die schlechte Nachricht: Smart-Phones und ähnliches lassen sich nur schwer schützen. Helfen würde: Smart-Phones nur zum Telefonieren verwenden. Smart-Geräte meiden. Auf Soziale Netzwerke verzichten.

Die gute Nachricht: PCs, Notebooks/Laptops lassen sich schützen. Jedoch: Du machst immer einen Tausch Sicherheit gegen Bequemlichkeit. Es gibt zwei Schutzmaßnahmen:

- Technische für deine Geräte: Dazu schreibe ich noch ein paar Beiträge und

- Organisatorische für dein Verhalten: Bleibe stets eigenverantwortlich bei der Nutzung JEDES Internetdienstes, bleibe informiert und sorgfältig, bleibe selbstständig und kritisch.

Zum guten Schluss: Wie im Internet üblich, habe ich die Anrede DU verwendet. Da meine Haupt-Zielgruppe die Generation 60+ ist bitte ich bei Ihnen um Vergebung.

Programme Betriebssystem

Ein Betriebssystem, auch OS (von englisch operating system) genannt, ist eine Zusammenstellung von Computerprogrammen, die die Systemressourcen eines Computers wie Arbeitsspeicher, Festplatten, Ein- und Ausgabegeräte verwaltet und diesen Anwendungsprogramme zur Verfügung stellt. Das Betriebssystem bildet dadurch die Schnittstelle zwischen den Hardware-Komponenten und der Anwendungssoftware des Benutzers. (Quelle https://de.wikipedia.org/wiki/Betriebssystem).

Für Privatnutzer und die meisten Firmen üblichen Betriebssysteme für Workstations: Windows, macOS, Linux, ChromeOS.

Windows (Microsoft USA)

- Marktanteil (Desktop+Notebook) weltweit etwa 75%.

- Datenkrake (über 100 Telemetrie-Daten = Fernmessung).

- Sehr viele Anwender-Programme, auch aus ungeprüften Quellen.

- Updates für Betriebssystem automatisch,

Updates für Programme manuell durch die Benutzenden. - Sehr viele und immer wieder neue Sicherheitslücken.

Lieblingsziel vom Schadprogrammen. - Großes Angebot an Geräten von vielen Herstellern.

macOS (Apple USA)

- Marktanteil (Desktop+Notebook) weltweit etwa 15%.

- Interessiert sich auch für Benutzerdaten.

- Anwender-Programme nur aus geprüften Apple-Quellen.

- Updates für Betriebssystem und Programme automatisch.

- Wenige Sicherheitslücken. Wenige Schadprogramme.

- Apple-Geräte erforderlich, die sehr gut, aber recht teuer sind.

Linux (freie Communities)

- Marktanteil (Desktop+Notebook) weltweit unter 5%.

- Kein Absaugen von Daten.

- Anwender-Programme nur aus geprüften Linux-Quellen.

- Updates für Betriebssystem und Programme automatisch.

- Wenige Sicherheitslücken. Wenige Schadprogramme.

- Großes Angebot an Geräten von vielen Herstellern.

ChromeOS (Google USA)

- Marktanteil (Desktop+Notebook) weltweit unter 5%.

- Sehr große Datenkrake.

- Anwender-Programme aus (leider unzureichend) geprüften Quellen.

- Updates für Betriebssystem und Programme automatisch.

- Wenige Sicherheitslücken. Wenige Schadprogramme.

- Läuft nur auf Google-spezifischen, einfachen/billigen Geräten.

Die Rechenleistung erfolgt auf Google-Servern per Internet-Verbindung.

Programme Bordmittel oder Fremdprogramme

Jedes Fremdprogramm – also nicht von Hersteller des Betriebssystems – ist ein Risiko: 1. Dass es nicht vollständig funktioniert, insbesondere nach Updates des Betriebssystems. 2. Dass es Fremdinteressen folgt und Schadprogramme unterschiebt.

Deshalb wird geraten, möglichst Bordmittel – also Programme des Betriebssystems – zu verwenden, außer es liefert nicht die geforderten Funktionen. Manchmal ist es sogar sinnvoll auf ein paar Funktionen zu verzichten und lieber ein Bordmittel zu verwenden.

Allerdings ist auch sinnvoll, vertrauenswürdige Fremdprogramme zu verwenden, wenn beispielsweise die Bordmittel den „Datenhunger“ des Betriebssystems unterstützen.